WooCommerce hat heute, am 10.06.2024 eine Sicherheitslücke veröffentlicht, die mittels XSS (Cross-Site-Scripting) ausgeführt werden kann. Dabei sind die Versionen 8.8.0 bis 8.9.2 betroffen. Ausgenutzt wurde dabei ein neues Feature, dass mit 8.5.0 eingeführt wurde.

Bei einem Security-Check seitens WooCommerce wurde die Sicherheitslücke in WooCommerce entdeckt. Diese kann ausgenutzt werden, indem HTML und JS (JavaScript) Code ausgeführt werden kann, der dann euren WooCommerce Online Shop mittels XSS Schadcode infizieren kann. Der Vorgang kann beim Registrierungs-Prozess injiziert werden.

Welche WooCommerce Versionen sind unsicher?

Die Versionen zwischen 8.8.0 bis 8.9.2 sind davon betroffen – ausgenommen die Version 8.8.5. Zur besseren Übersicht hier noch einmal die WooCommerce-Versionen, die die Sicherheitslücke aufweisen:

- 8.8.0

- 8.8.1

- 8.8.2

- 8.8.3

- 8.8.4

Die Version 8.8.5 (WooCommerce 8.8.5 Download) ist davon nicht betroffen, erst wieder die Versionen:

- 8.9.0

- 8.9.1

- 8.9.2

WooCommerce hat für die Versionen 8.8 und 8.9 bereits einen Patch ausgespielt, trotzdem ist es empfehlenswert auf die neueste WooCommerce-Version 8.9.3 (Download) upzudaten.

Bin ich bei älteren WooCommerce Versionen gefährdet?

Diese Sicherheitslücke betrifft die oben angeführten WooCommerce Versionen und diese tritt bei älteren Varianten nicht auf. Allerdings wurde in jeder Version, die veröffentlicht wurde, Anpassungen im Code vorgenommen. Dabei wurden nicht nur neue Features entwickelt und bestehende Funktionen verbessert, sondern auch einige Sicherheitslücken geschlossen. Daher ist es generell empfehlenswert die aktuellste Version zu verwenden. Welche Änderungen genau umgesetzt wurden, wird im WooCommere Changelog mitprotokolliert.

Woher kommt die Sicherheitslücke?

In der Version 8.5.0 wurde eine neue Funktion eingeführt, die Bestellungszuordnung. Diese Marketing-Funktion gibt den Shop-Betreiber eine bessere Möglichkeit um Online Shop-Kunden bzw. Besucher besser abzuholen und Goodies anzubieten. Also ein Werkzeug, dass durchaus Sinn macht und Kunden einen Mehrwert bieten kann.

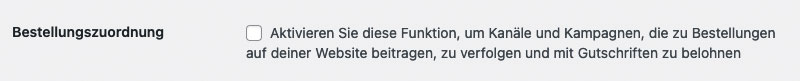

Über diese Funktion haben wir bereits vor ein paar Wochen berichtet. Allerdings hat es hier Probleme bei einem Update mit WooCommerce 8.7.0 gegeben, welche zu einem 403 Zugriffs-Fehler geführt hat. Da diese Option standardmäßig aktiviert ist, war die Empfehlung im Fehlerfall (der Fehler tritt bei dieser Version nur unter gewissen Umständen auf) die Bestellungszuordnung zu deaktivieren. Diese findet ihr unter WooCommerce > Einstellungen > Erweitert > Funktionen. Hier der genaue Wortlaut:

Aktivieren Sie diese Funktion, um Kanäle und Kampagnen, die zu Bestellungen auf deiner Website beitragen, zu verfolgen und mit Gutschriften zu belohnen

Dieser Workaround ist auch bei dieser Sicherheitslücke möglich, falls das WooCommerce-System nicht sofort upgedated werden kann. Allerdings wird ein Update dringend empfohlen.

Was ist XSS (Cross-Site-Scripting)?

Cross-Site Scripting (XSS) ist eine Sicherheitslücke, die bei Websites ausgenutzt werden kann. Dabei wird schadhafter JavaScript Code übermittelt, der von der Website oder dem Online Shop interpretiert und ausgeführt wird. Das kann zur Folge haben, dass der nächste Besucher Inhalte angezeigt bekommt, von denen der Seitenbetreiber nichts weiß – denn dieser Code wurde in die Website eingeschleust. Das kann mit Sicherheitsabfragen eingegrenzt bzw. verhindert werden.

Ist WooCommerce 8.9.3 sicher?

Derzeit ist das die neueste WooComemrce Version, die aktuell am neuesten Stand ist. Nachdem die aktuellste Version idR. alle bekannten Sicherheitspatches beinhaltet, ist dies auch aktuell die neueste Version. Dabei sollte aber nicht nur WooCommerce, sondern auch WordPress auf die neueste Version aktualisiert werden. Nach dem Update ist eine Funktionsüberprüfung ratsam, da auch Plugins von Dritthersteller WooCommerce um nützliche Funktionen erweitern können. Da dies alles ineinandergreift, sollten die entsprechenden Funktionen noch einmal geprüft werden. Die betroffenen Versionen wurden bei unseren Kunden bereits aktualisiert und direkt informiert. Bei Fragen könnt ihr euch gerne an uns wenden.